部分pwn题wp

主要是大二上刚开学做的题

昨天00:40睡到了11:00…

上周在做moectf,被新生赛弄自闭了(

加密与解密

7-31没学所以没写…

写了七题moectf,两题re,三题web,一题pwn,一题经典密码

pwn写的感觉自己很瓜,有个叫backdoor的函数名硬是看了半个小时没看到…

从上周开始不用写周报了

感觉没有监督就懒散了23333

附加在原始程序上,通过windows加载器载入内存后,先于原始程序执行,在执行过程中对原始程序进行解密、还原,还原后把控制权还给原始程序,执行原来的代码。可以防止程序文件被非法修改或者静态反编译

许多木马和病毒都喜欢用壳来保护和隐藏自己。对一些流行的壳,杀毒引擎先对目标软件进行脱壳,再进行病毒检查;对大多数私人壳,杀毒软件不会开发解压引擎,而是直接当成木马或病毒处理,因此,商业软件出于兼容性的考虑,很少使用加壳保护,而在其他方面提高软件保护强度

不同的外壳侧重方面不一样,有的侧重压缩,有的侧重加密,还有一些提供额外的功能,如注册机制、使用次数、时间限制等

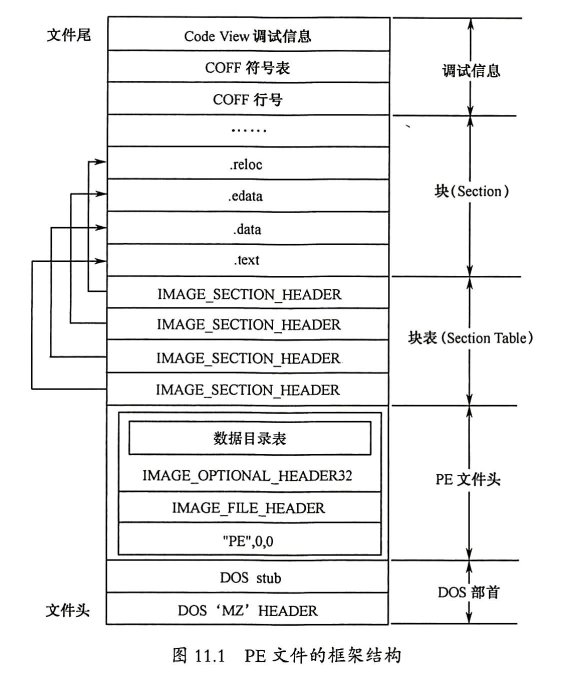

可执行文件的格式是操作系统本身执行机制的反映。

PE(Portable Executable File Format 可移植的执行体)

头文件winnt.h中的image format给出了pe文件的内容,可以找到所有pe文件的数据结构定义、枚举类型、常量定义等

exe和dll文件使用完全相同的pe格式,唯一的区别就是用一个字段标识出这个文件是exe还是dll

64位Windows只是对pe格式进行了一些简单的修饰,新的格式为pe32+,没有新的结构加入,只是把32位字段扩展成64位

每一个pe文件都以一个dos程序开始。程序在dos下执行,dos就能识别出这是一个有效的执行体,然后运行MZ header的DOS stub(dos块)。DOS stub是一个有效的exe,大多数情况下由编译器或汇编器自动生成。通常把DOS MZ头和DOS stub合称为DOS文件头。

PE文件的第一个字节位于MS-DOS头部,称作IMAGE_DOS_HEADER,其中有两个字段:e_magic和e_lfanew。

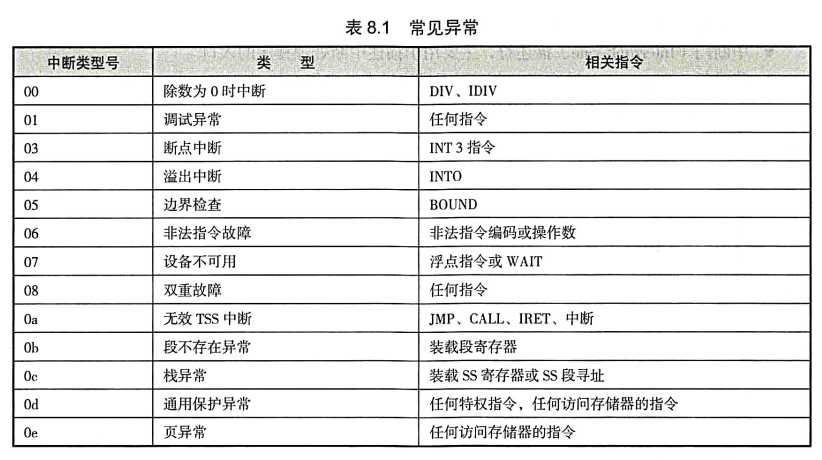

操作系统处理程序错误或异常的一系列流程和技术的总称。主要有两种异常处理技术,SEH(结构化异常处理)和VEH(向量化异常处理)

中断是由外部硬件设备或异步事件产生的,异常是由内部事件产生的,可分为故障、陷阱、终止 3类。前两个是可恢复的,第三个是不可恢复的,系统必须重启

由cpu引发的称为硬件异常,如访问一个无效的地址;由操作系统或程序引发的称为软件异常

代码中可以用RaiseException()主动引发一个软件异常

https://adworld.xctf.org.cn/task/answer?type=reverse&number=4&grade=0&id=5079&page=1

原来flag还能长"9447{This_is_a_flag}"这样…

现在只弄了红心歌单

可以得出每个歌手的出现次数(不包括多人唱一首的情况)

还没有排序

也不能输出到文件

参考:https://blog.csdn.net/fu254983303/article/details/79434882

TEB结构(Thread environment block,线程环境块)和PEB一样,是应用层中的结构。

包含了系统频繁使用的一些与线程相关的数据,进程中每个线程(除系统线程)都有一个自己的TEB,一个进程的所有TEB都存放在从0x7FFDE000开始的线性内存中,每4KB为一个完整的TEB

用WinDbg的本地调试功能可以查看系统中的TEB结构